sqlilabs4

第十一关

这里开始进入post注入,首先我们需要知道,post是向服务器提交数据

一开始是从需要从这里输入账号密码

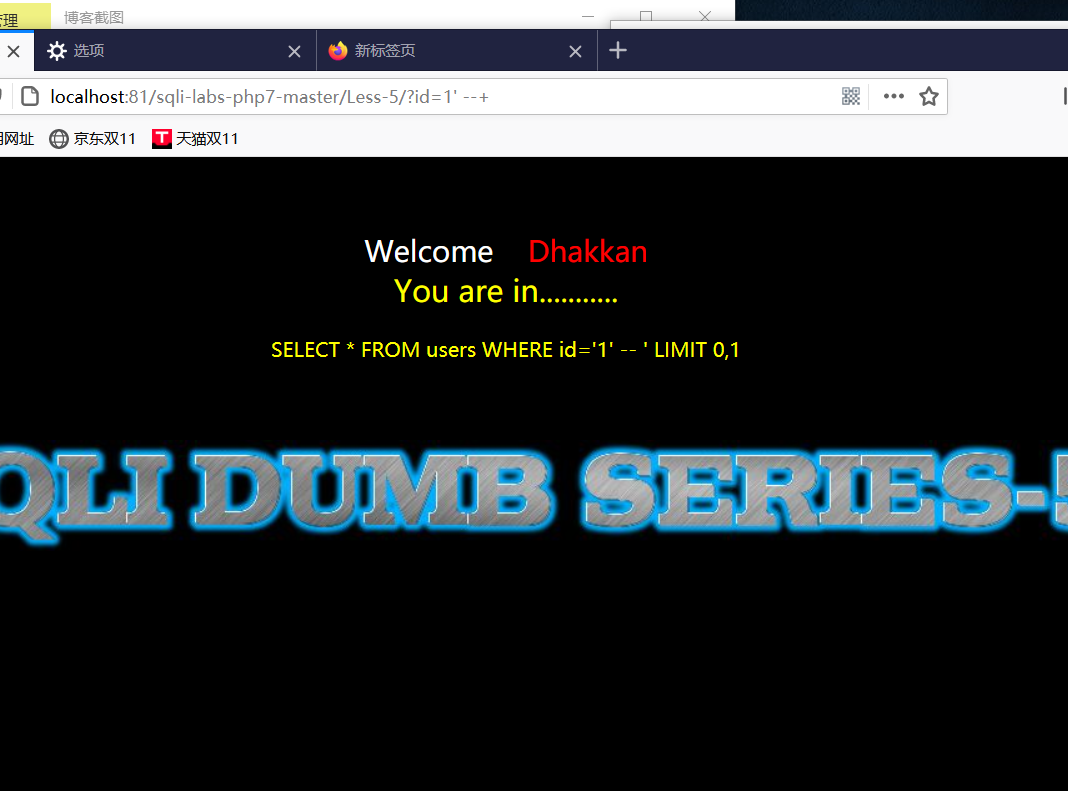

做完之前的题目 其实就有感觉就是,你输入的东西、比如id、password之类的 最后都会转换成sql语言并发挥作用,在第一关中,我们使用了单引号,并且截图进行分析,而在这一关我们也是如此

这里开始进入post注入,首先我们需要知道,post是向服务器提交数据

一开始是从需要从这里输入账号密码

做完之前的题目 其实就有感觉就是,你输入的东西、比如id、password之类的 最后都会转换成sql语言并发挥作用,在第一关中,我们使用了单引号,并且截图进行分析,而在这一关我们也是如此

在这题当中,我们不难发现,这次他是对((‘$id’))做了这个处理,所以我们只需要在后面多加一个’))这个 然后在里面添加我们需要注入的语句就可以进行注入了

好了 成功执行,接下来我们输入我们的查询语句试试

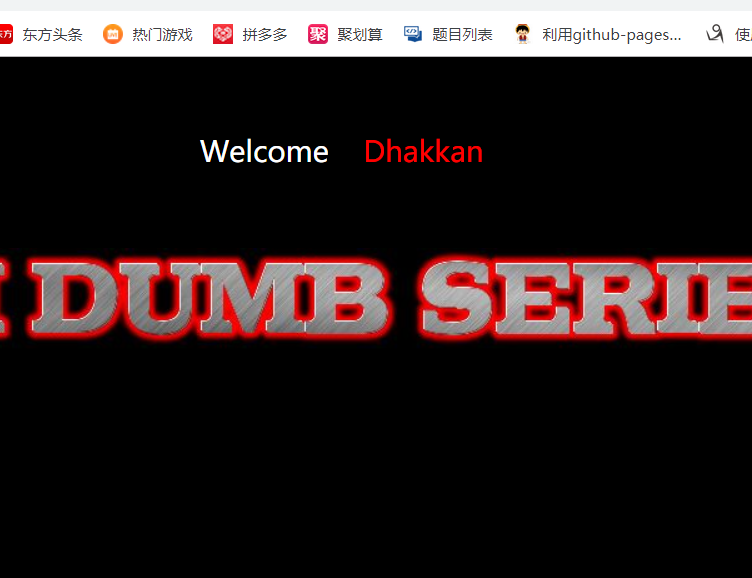

这次的和之前四关就很不一样了,虽然还是单引号的字符型注入,但是

这个you are in 就很尴尬,除了报错,不然都是you are in。。。。

所以要怎么办呢

这个时候就要知道什么叫盲注了

在第二关中 我首先用and 1=1 和and1=2 得到的结果是不一致,说明我们的语句可以被注入使用,也即存在注入点:

接下来我们就要利用这个注入点输入语句了 这个是我们加个‘发现是和上一题是不一样的

这个是第二次写这篇博客,我没想到居然忘记保存了,泪目。。

首先我觉得可能要先理解一下什么是sql注入

sql注入

指的是,web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序事先定义好的

查询语句的结尾添加额外的SQL语句,在管理员不知情的情况下事先非法操作,以此实现欺骗数据库服务器执行非授权的命令。

sql注入的类型

1.字符型注入2.数字型注入

创建数据库的方法有

1.create database (数据库名);

2.用mysqladmin 创建数据库: mysqladmin -u root -p create (数据库名)

3利用PHP脚本创建数据库

其他魔术常量都比较简单,就不具体展开了

主要说说trait

1.trait的功能和class的功能是很接近的,都可以定义一个类,并赋予方法

2.但是如果你要让这个类被中的方法被继承使用,那么就需要使用trait

举个例子

首先是超级全局变量的定义:意味着它们在一个脚本的全部作用于中都可用,不需要特别说明,就可以在函数及类中使用。

第一个是$GLOBALS

这个其实在之前有介绍过了,不过这次的格式可能比较不一样

直接拿例子了:

1 |

|

输出结果是 100

第二个是$_SERVER

这是一个包含了很多信息的数组,这个数组中的项目由web服务器创建。

今天学习的是条件语句

听说PHP的内核是C语言编写的,所以很多都和C有点像,这个if语句也是格式是:

1 | if(条件) |

举个例子:

1 |

|

输出结果是 hwg is cool