Python编写盲注脚本

Python基本语法:

Python基本语法:

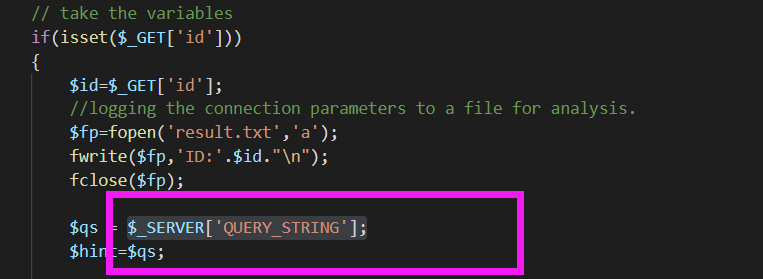

首先研究一下源代码

首先是这个

$_SERVER[‘QUERY_STRING’]

作用:获取?后面的值

https://www.cnblogs.com/mitang/p/3874291.html 学习链接

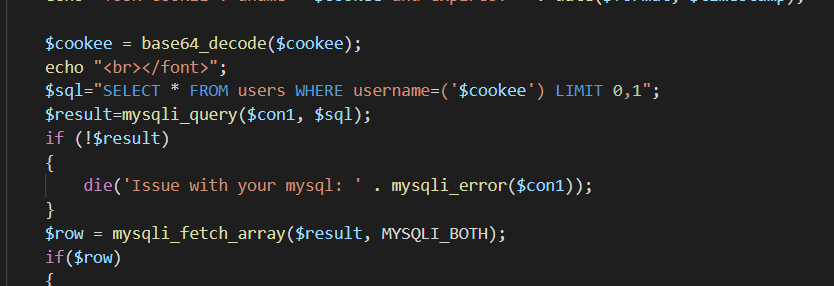

其实感觉和第20关没有多大差别,我们看看源码吧 发现还是有点差别的 比如说:

有一个**$cookee = base64_decode($cookee);**

好像是将cookee给编码解密了,说明前面肯定还有一个加密,我们用burp suit抓包试试

这一关和其他的就不太一样,比如说标题是update query

所以这里 我们需要修改表中的数据

修改表中数据我们使用的是 update

语法是:

update test set sex=female;//所有员工性别更改为女性

update test set sex = female where name =’zhangsan’;//更改张三这个员工的性别

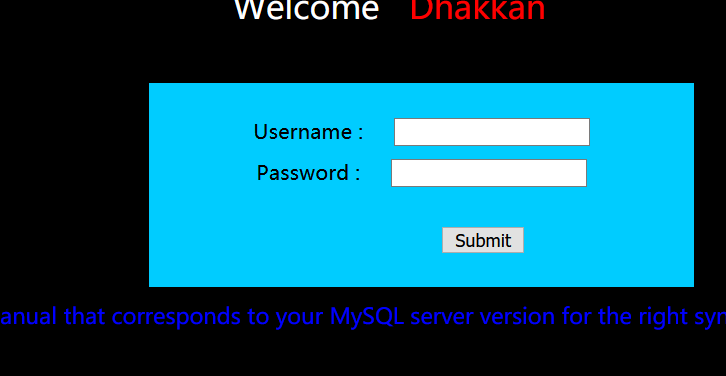

这里开始进入post注入,首先我们需要知道,post是向服务器提交数据

一开始是从需要从这里输入账号密码

做完之前的题目 其实就有感觉就是,你输入的东西、比如id、password之类的 最后都会转换成sql语言并发挥作用,在第一关中,我们使用了单引号,并且截图进行分析,而在这一关我们也是如此

在这题当中,我们不难发现,这次他是对((‘$id’))做了这个处理,所以我们只需要在后面多加一个’))这个 然后在里面添加我们需要注入的语句就可以进行注入了

好了 成功执行,接下来我们输入我们的查询语句试试